Visão geral do DMARC

DMARC, que significa "Domain-based Message Authentication, Reporting & Conformance", é um protocolo de autenticação de e-mail. Os spammers geralmente forjam ou falsificam os Endereços do remetente nos e-mails e fazem com que pareçam que tenham vindo do seu domínio. Para impedir esse tipo de abuso usando o seu domínio, e para permitir que os outros domínios do destinatário conheçam as políticas de domínio de saída, você pode publicar um registro DMARC, usando os serviços de e-mail que usam os padrões DMARC que podem lidar com e-mails não autenticados. Isso também ajuda a controlar Email Backscatter e as atividades de "Phishing" usando seu domínio e ajuda a proteger a reputação do seu domínio. DMARC ajuda o destinatário a lidar melhor com mensagens com falha e, portanto, limita ou elimina a exposição dos destinatários finais para e-mails falsificados usando o domínio.

A DMARC não só oferece um método para os destinatários de e-mail notificarem os remetentes sobre e-mails que passam ou falham na avaliação da DMARC, mas também integra uma função de relatório dentro de sua política. O Console do Zoho Mail Admin oferece uma seção separada de Relatórios DMARC dentro de Admin Reports (Relatórios de administração), onde é possível analisar os relatórios DMARC recebidos por e-mail. Esse recurso permite que remetentes e destinatários aprimorem e supervisionem a proteção do domínio contra e-mails fraudulentos, facilitando assim a comunicação segura por e-mail.

Antes de publicar o DMARC

A política da DMARC se baseia nos protocolos SPF e DKIM amplamente usados para garantir a autenticidade de e-mails. Ele permite que o remetente indique que seus e-mails são protegidos pelo SPF e/ou DKIM e instrui os destinatários sobre a ação, como colocar em quarentena ou rejeitar a mensagem, se as verificações SPF e DKIM falharem.

Um e-mail usando o endereço de e-mail de seus domínios, o que falha no teste SPF e/ou no teste DKIM, acionando a política de DMARC. Assim, é preciso configurar os registros SPF e as chaves DKIM para seus domínios antes de publicar uma política de DMARC.

A política de DMARC será eficaz somente se todos os e-mails forem enviados usando os seus próprios domínios. O e-mail enviado em nome de seu domínio por serviços de terceiros aparecerá como não autenticado, e pode ser rejeitado com base em sua política DMARC publicada. Para autorizar os e-mails por provedores de terceiros, você precisa compartilhar a chave DKIM a ser incluída nos cabeçalhos ou os e-mails devem ser enviados por servidores SMTP que já têm chaves DKIM autorizadas e registros SPF publicados.

Registros DMARC

Os registros do DMARC são registros de DNS que ajudam a evitar falsificação de e-mail e ataques de phishing, fornecendo uma maneira para os remetentes de e-mail autenticarem seus e-mails. Esses registros contêm políticas que instruem os servidores de e-mail sobre como lidar com e-mails que alegam se originar de um domínio específico. Os registros do DMARC especificam regras para métodos de autenticação de e-mail, como SPF (Sender Policy Framework) e DKIM (DomainKeys Identified Mail). Um registro DMARC consiste em vários componentes principais, cada um desempenhando um papel crucial em garantir a autenticidade das comunicações por e-mail e especificar a ação a ser tomada quando um e-mail falha na autenticação. Os componentes são os seguintes:

Ação da política

O componente de política de um registro DMARC especifica a ação a ser tomada quando um e-mail falha na autenticação. Ao definir políticas como Quarentena,Rejeitar ou Nenhum, os proprietários de domínios podem proteger os destinatários de e-mails potencialmente prejudiciais e reforçar a confiança em seus domínios. É altamente recomendável implementar a política DMARC em fases. Para implementar de forma em fases, você precisará definir a ação a ser tomada quando a validação do DMARC falhar, ou o parâmetro "p", de None (Nenhum) para Quarantine (Quarentena) e, finalmente, para Reject (Rejeitar). Uma explicação detalhada da ação é a seguinte:

Fase 1: monitorar relatórios e tráfego

Quando você define a política DMARC como "p=none", todos os e-mails serão entregues como de costume, independentemente de passarem ou falharem na autenticação DMARC. Essa fase serve apenas para fins de monitoramento e não impõe nenhuma ação na entrega de e-mails. Você receberá relatórios de violações no endereço de e-mail especificado na política. Ao encontrar relatórios apenas com e-mails falsos válidos, você pode alterar a política para Quarantine (Quarentena). Se você definir a ação a ser tomada quando o DMARC falhar como none, o registro normalmente será gerado da seguinte forma:

"v=DMARC1; p=none; rua=mailto:admin@yourdomain.com"

Fase 2: e-mails em quarentena e análise

Quando você define a política do DMARC como "p=quarantine", todos os e-mails que falham na autenticação do DMARC serão enviados para quarentena e lhe enviam relatórios da violação para o endereço de e-mail especificado na política. Você pode monitorar os e-mails em quarentena e aprovar ou rejeitar e-mails em quarentena. Você pode rever seus relatórios e também monitorar os e-mails em quarentena. Quando você estiver confiante de que somente os e-mails falsos são rejeitados e que todos os e-mails válidos são assinados, você pode alterar a política para "Reject" (Rejeitar), para implementar completamente a política DMARC. Se você definir a ação a ser tomada quando o DMARC não for colocado em quarantine, o registro geralmente será gerado da seguinte forma:

"v=DMARC1; p=quarantine; rua=mailto:admin@yourdomain.com"

Fase 3: rejeitar e-mails falsos

Quando você define a política do DMARC como "p=reject", todos os e-mails que falham na autenticação do DMARC serão rejeitados e não serão entregues na caixa de entrada do destinatário como de costume. Você pode manter o controle dos e-mails rejeitados pelos relatórios recebidos por e-mail para o endereço de e-mail fornecido. Se você definir a ação a ser tomada quando o DMARC falhar em reject, o registro normalmente será gerado da seguinte forma:

"v=DMARC1; p=reject; rua=mailto:admin@yourdomain.com"

Política de porcentagem

A Porcentagem do projeto ou o elemento "pct" no registro DMARC especifica a porcentagem de e-mails a serem afetados pela política na fase 2 ou fase 3. Ao configurar o DMARC, você pode especificar um valor percentual entre 0% e 100% como porcentagem de política para determinar a porcentagem de e-mails que devem ser submetidos à ação de política do DMARC (como quarentena ou rejeição) se eles falharem na autenticação do DMARC. Recomenda-se aumentar lentamente a porcentagem de 0% para 100% para uma transição gradual que minimize o impacto potencial sobre o tráfego de e-mail legítimo. O aspecto importante é garantir que você monitore os relatórios de e-mail regularmente para garantir que os e-mails válidos não sejam rejeitados ou em quarentena antes da plena implementação da política DMARC. Essa porcentagem de política é especificada na tag pct do registro DMARC. Por exemplo,

"v=DMARC1; p=quarantine; pct=20; rua=mailto:admin@yourdomain.com"

No exemplo acima, apenas 20% dos e-mails que parecem falsificados serão colocados em quarentena, e o restante dos e-mails ainda serão entregues como de costume, mas serão incluídos nos relatórios.

Alinhamento DMARC

O alinhamento DMARC garante que os domínios encontrados no registro SPF e na assinatura DKIM se alinhem com o domínio encontrado no cabeçalho From (De) do e-mail. Esses alinhamentos na política da DMARC fortalecem a integridade das comunicações por e-mail, verificando se os e-mails se originam de fontes legítimas e não foram adulterados durante o trânsito. No entanto, as organizações podem ter diferentes configurações de infraestrutura de e-mail, incluindo encaminhamento complexo de e-mail, subdomínios e serviços de terceiros. Portanto, para oferecer flexibilidade e acomodar diversas configurações de e-mail e práticas de autenticação em diferentes organizações, os usuários podem escolher entre modos de alinhamento Strict (Estrito) e Relaxed (Relaxado). A escolha entre um alinhamento rigoroso e relaxado depende dos requisitos de segurança da organização e das políticas de autenticação de e-mail.

Alinhamento SPF (aspf)

O alinhamento SPF verifica se o domínio indicado no registro SPF corresponde ao domínio especificado no endereço de do cabeçalho de e-mail.

- No modo de alinhamento Strict (s) (Estrito), se houver alguma falha de correspondência, como diferenças nos subdomínios ou variações no nome de domínio entre o domínio de cabeçalho de e o domínio de registro SPF, o modo de alinhamento estrito resultará em falha de alinhamento.

- No modo de alinhamento Relaxed (r) (Relaxado), contanto que eles compartilhem o mesmo domínio organizacional, mesmo que haja pequenas variações, como pequenas diferenças no nome de domínio ou subdomínios entre o domínio do cabeçalho de e o domínio de registro SPF, eles passarão pelo alinhamento SPF.

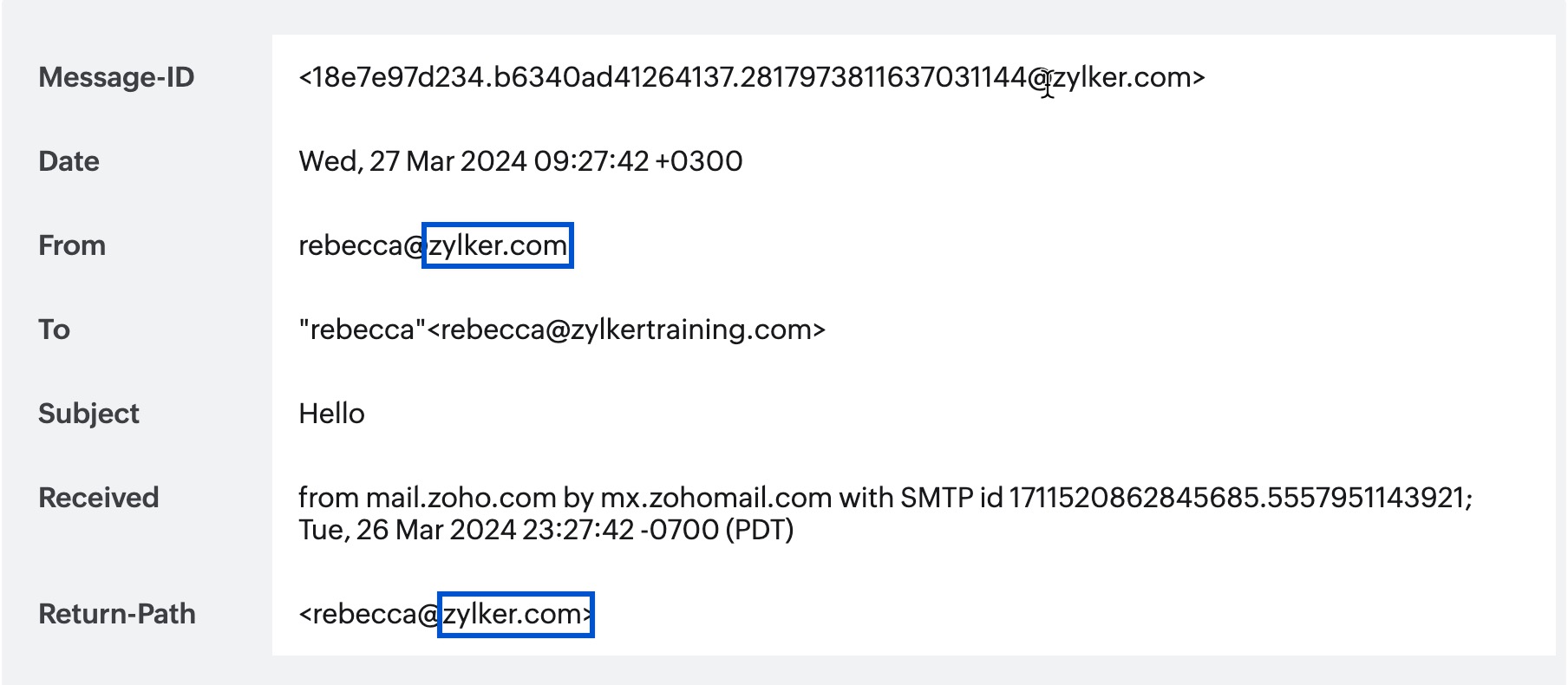

No exemplo acima, como tanto o domínio encontrado no cabeçalho do endereço quanto o envelope do endereço/endereço do caminho de retorno se alinham, isso indica que o e-mail passou pela autenticação SPF.

Alinhamento do DKIM (adkim)

O alinhamento do DKIM verifica se o domínio indicado na assinatura do DKIM corresponde ao domínio especificado no endereço de do cabeçalho do e-mail.

- No modo de alinhamento Strict (s) (Estrito), o 'd=' tag (domínio) na assinatura DKIM deve corresponder precisamente ao domínio encontrado no cabeçalho From (De) do e-mail. Quaisquer diferenças, como em subdomínios ou variações no nome do domínio, levam à falha no alinhamento.

- No modo de alinhamento Relaxed (r) (Relaxado), contanto que o domínio ('d=' tag) organizacional da assinatura DKIM corresponda ao domínio organizacional do cabeçalho From (De), mesmo que os subdomínios sejam diferentes, o e-mail passa no alinhamento DKIM.

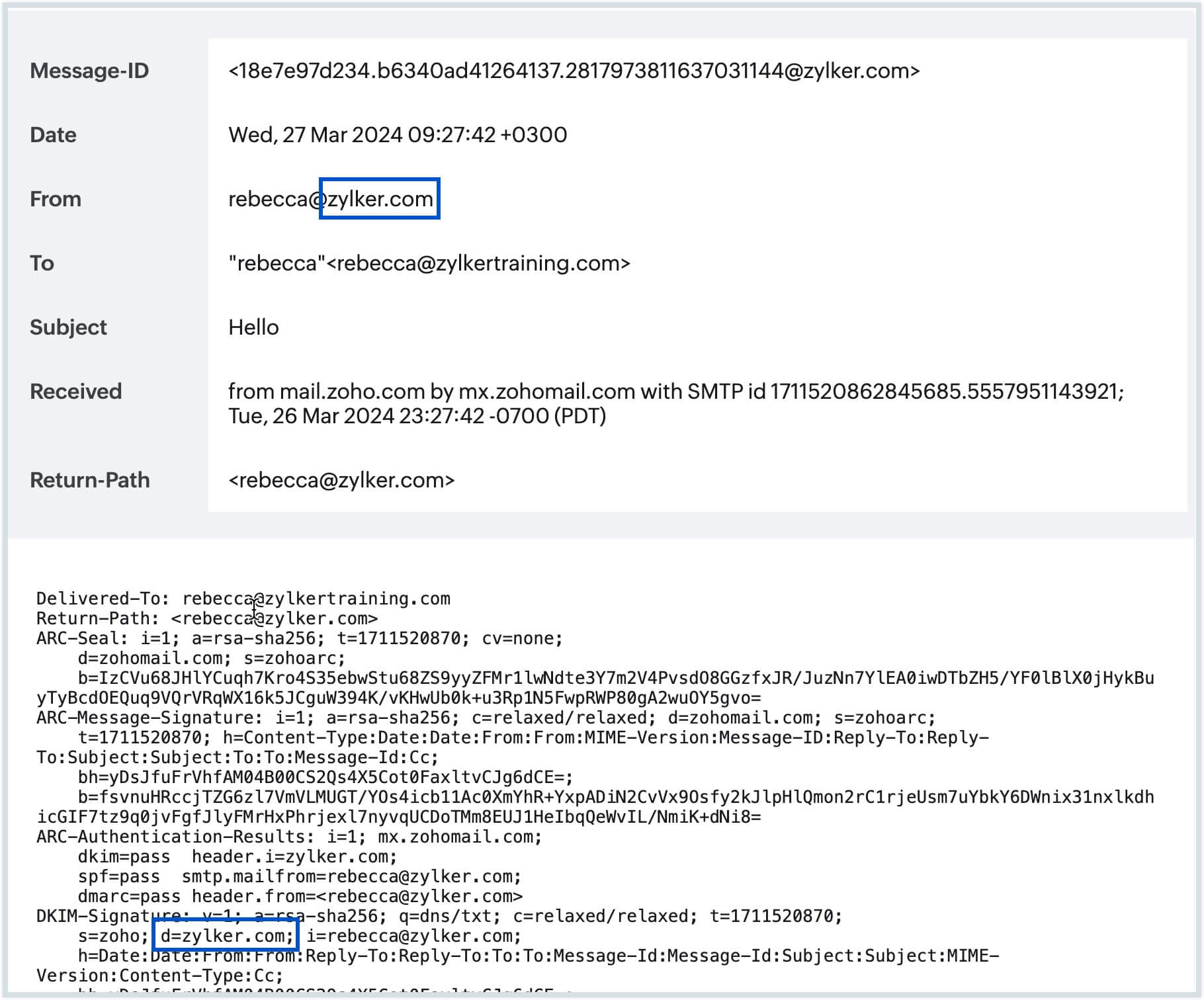

No exemplo acima, o alinhamento bem-sucedido entre o domínio no cabeçalho do endereço e a tag 'd=' indica que o e-mail passou pela autenticação DKIM.

Gerar registros DMARC

A publicação manual de registros DMARC pode estar sujeita a erros devido à complexidade da sintaxe e das opções de configuração envolvidas. Até mesmo erros menores no registro DMARC, como erros de digitação, configurações de política incorretas ou informações ausentes, podem levar a erros de interpretação por servidores de e-mail ou problemas de entrega de e-mails.

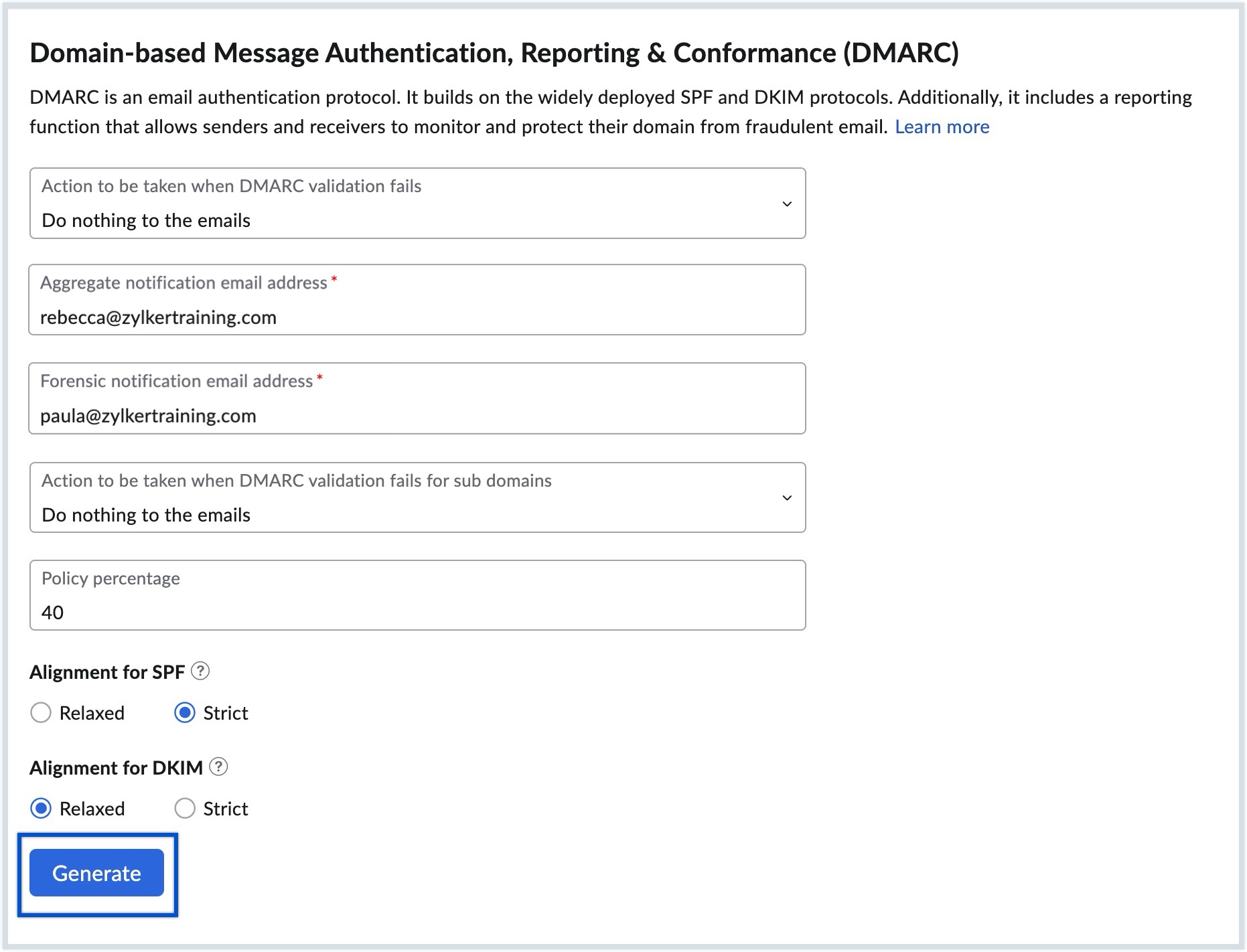

Para reduzir o risco de erros e garantir a configuração precisa de registros DMARC, o Zoho Mail fornece geração automática de registros DMARC no Console do Admin. Siga as etapas abaixo para gerar registros DMARC:

- Faça login no Console do Zoho Mail Admin como Administrador ou Superadministrador.

- Selecione Domains (Domínios) no painel à esquerda e escolha o domínio para o qual deseja configurar o DMARC.

- Na guia Email Configuration (Configuração de e-mail), selecione DMARC

- Selecione a ação a ser tomada quando a validação do DMARC falhar para seu domínio de acordo com suas preferências nas opções abaixo:

- Não fazer nada no e-mail (fase 1)

- Colocar os e-mails em quarentena (fase 2)

- Rejeitar os e-mails (fase 3)

- Forneça o endereço de e-mail de Notificação agregada para o qual o Relatório agregado detalhado deve ser enviado.

- Forneça o endereço de e-mail de Notificação forense para o qual o Relatório forense deve ser enviado.

- Selecione a ação a ser tomada quando a validação do DMARC falhar para seus subdomínios de acordo com suas preferências nas opções abaixo:

- Não fazer nada no e-mail (fase 1)

- Colocar os e-mails em quarentena (fase 2)

- Rejeitar os e-mails (fase 3)

Se necessário, insira a Porcentagem da política para especificar a porcentagem de e-mails que devem ser submetidos às ações de política configuradas do DMARC (quarentena ou rejeição).

Observação:

Se você não especificar uma porcentagem de Política, a porcentagem padrão de 100% será definida para a ação de política do DMARC.

- Selecione a gravidade de alinhamento SPF para determinar a proximidade com a qual o registro SPF deve corresponder ao endereço de no cabeçalho do e-mail para que ele passe a autenticação, nas opções (estrito/relaxado).

- Selecione a gravidade alinhamento DKIM para determinar a proximidade com a assinatura DKIM que deve corresponder ao endereço "From" (De) no cabeçalho do e-mail para que passe a autenticação, nas opções (estrito/relaxado).

- Depois de concluído, clique em Generate (Gerar).

Os registros TXT contendo as configurações DMARC especificadas serão gerados.

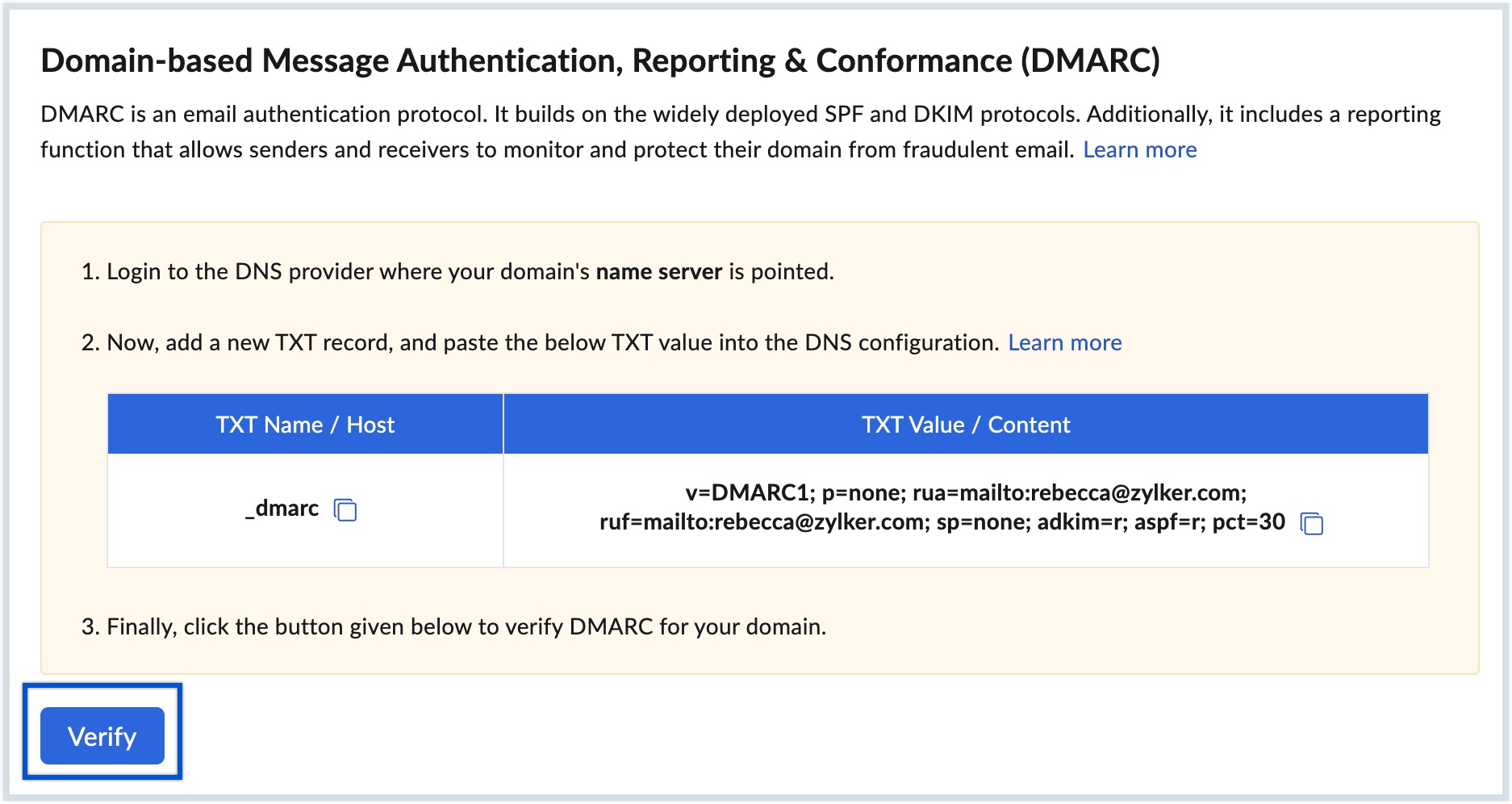

Publicação de política DMARC

O registro DMARC gerado estará no seguinte formato:

| Nome do registro TXT | Valor do registro TXT |

| _dmarc.yourdomain.com | v=DMARC1; p=none; rua=mailto:admin@yourdomain.com; ruf=mailto:admin2@yourdomain.com; sp=none; adkim=r; aspf=s; pct=40 |

Observação:

- Neste exemplo, yourdomain.com deve ser substituído pelo nome do domínio.

- Os componentes do registro podem variar de acordo com as configurações do DMARC.

- Para saber mais sobre os componentes no registro DMARC, clique aqui.

Depois de gerar o registro de política do DMARC, você deve criar um TXT record (registro TXT) no DNS e publicar os valores gerados. Para publicar seu registro DMARC, siga as etapas:

- Navegue até a página de Configuração do DNS do seu provedor de domínio.

- Crie um registro TXT no DNS.

- Copie e cole os valores de TXT Name/Host gerados no Console do Admin.

- Copie e cole os valores de TXT Value/Content gerados no Console do Admin.

- Escolha o menor valor TTL para que as alterações entrem em vigor o mais rápido possível e clique em Add (Adicionar).

- Uma vez adicionado, navegue de volta para o Console do Admin e clique em Verify (Verificar)para verificar os registros.

Após a verificação bem-sucedida, o registro DMARC será configurado para seu domínio. Se desejar atualizar os registros do DMARC, navegue até a seção de política do DMARC no Console do Admin e clique no botão Re generate (Gerar novamente). Faça as alterações necessárias, gere o registro e atualize-o na página DNS.

Uma vez configurado, você começará a receber relatórios DMARC de acordo com suas configurações do DMARC. Esses relatórios fornecem informações sobre anomalias em e-mails, a origem de e-mails não assinados ou e-mails que parecem ser falsificados. Além disso, eles detalham a contagem geral de e-mails que passam ou falham nas validações de DMARC, DKIM e SPF. Ao usar esses relatórios DMARC, você pode entender e analisar a atividade de endereços IP enviando e-mails em nome de seu domínio, revisar as fontes e potencialmente incluir endereços IP válidos em seus registros SPF ou configurar fontes legítimas com DKIM.

Observação:

Sempre que você gerar novamente o registro DMARC no Console do Admin para atualizar as configurações do DMARC para seu domínio ou subdomínio, certifique-se de atualizar o registro TXT correspondente em sua página DNS para aplicar as novas configurações de política do DMARC.

Solução de problemas de adição e verificação de registros DMARC

Erros de configuração SPF e DKIM

Verifique novamente a configuração do DNS para garantir que os registros SPF e DKIM sejam publicados corretamente e estejam acessíveis aos servidores de e-mail que realizam verificações de autenticação.

Erros de valores/sintaxe incorretos

Verifique a sintaxe de seu registro DMARC para garantir que ele siga o formato correto. Os erros comuns incluem ponto-e-vírgula ausente, marcas incorretas ou valores inválidos. É recomendável gerar o registro DMARC no Console do Admin para evitar inconsistências nos registros.

TTL mais longo

TTL (Time To Live) é o tempo especificado em seu DNS para cada alteração em seu DNS entrar em vigor. Se você tiver um valor TTL muito alto (24 horas/ 48 horas), o registro TXT poderá não ser fornecido durante o processo de verificação. Pode levar de 12 a 24 horas para as alterações de DNS entrarem em vigor, conforme a configuração do TTL. Verifique o valor TTL usando a ferramenta de verificação de DNS e tente verificar depois de algum tempo.